از بین بردن سرورهای DNS معتبر به وسیله نقص جدید TsuNAME

اخبار داغ فناوری اطلاعات و امنیت شبکه

محققان امنیتی روز پنجشنبه آسیب پذیری جدیدی را که بر Domain System Name (DNS) تأثیر می گذارد و می تواند توسط مهاجمان برای حملات DoS بازگشتیِ علیه nameserver های معتبر، مورد استفاده قرار گیرد را افشا نمودند.

این نقص که نام 'TsuNAME' به آن اطلاق شده است، توسط محققان SIDN Labs و InternetNZ کشف شد که به ترتیب دامنه های اینترنتی رده بالای ".nl" و ".nz" برای هلند و نیوزیلند را مدیریت می کنند.

محققان اعلام کرده اند که: "TsuNAME هنگامی رخ می دهد که نام های دامنه به شکل ناصحیح و به صورت چرخشی وابسته به رکوردهای DNS پیکربندی شده باشد و هنگامی که ریزالورهای آسیب پذیر به این تنظیمات نادرست دسترسی پیدا کنند، شروع تکرار لوپ میکنند و درخواست های DNS را به سرعت به سرورهای معتبر و سایر ریزالورها می فرستند".

ریزالور بازگشتی DNS یکی از مولفه های اصلی در Resolve DNS است. به عنوان مثال، تبدیل نام هاستی مانند www.google.com به آدرس IP قابل قبول برای کامپیوتر مانند 142.250.71.36. برای نیل به این هدف، تا مادامی که به DNS nameserver شناخته شده برای رکوردهای DNS مورد درخواست دسترسی پیدا کند، به درخواست کاربر برای یک صفحه وب، با ایجاد یک سری از درخواستها پاسخ میدهد. سرور معتبر DNS شبیه دیکشنری است که آدرس IP دقیق دامنه که جستجو شده را در خود جای داده است.

اما در مورد TsuNAME این ایده مطرح است که تنظیمات نادرست هنگام ثبت دامنه می تواند یک چرخه وابستگی ایجاد کند، به طوری که رکوردهای nameserver برای دو منطقه، به سمت یکدیگر تنظیم شوند و باعث میشود ریزالورهای آسیب پذیر به سادگی از قسمتی به قسمت دیگر برگردند، و درخواست های بی وقفه ای را به سرورهای معتبر هر دو نقطه مادر ارسال کنند که به موجب آن سرورهای معتبر منطقه مادر به آنها غلبه می کنند.

در مورد چگونگی وقوع این اتفاق میتوان گفت که زیرا ریزالورهای بازگشتی از چرخه غافل شده و رکوردهای نام وابسته به چرخه را ذخیره نمی نمایند.

داده های جمع آوری شده از دامنه .nz نشان داده است که دو دامنه با پیکربندی اشتباه منجر به افزایش 50 درصدی حجم کلی ترافیک برای سرورهای معتبر .nz شده است. Google Public DNS (GDNS) و Cisco OpenDNS (که برای هدف قرار دادن دامنه های .nz و .nl در سال 2020 مورد سواستفاده قرار گرفتند) ، از آن زمان در نرم افزار ریزالور DNS خود به این مسئله اشاره کرده اند.

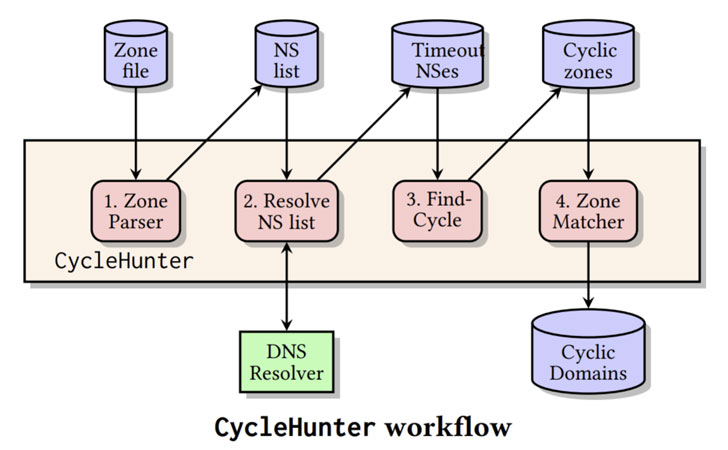

برای کاهش تأثیر TsuNAME در محیط سایبری، محققان ابزار متن بازی به نام CycleHunter منتشر کرده اند که برای اپراتورهای سرور DNS معتبر امکان شناسایی چرخه وابستگی ها را فراهم می کند. این مطالعه همچنین 184 میلیون دامنه را که شامل هفت دامنه بزرگ سطح بالا و 3.6 میلیون رکورد nameserver متمایز است، مورد تجزیه و تحلیل قرار داده است و 44 لوپ وابستگی مورد استفاده توسط 1435 نام دامنه را کشف کرده است.

محققان هشدار داده اند: "با توجه به اینکه سوابق NS می توانند در هر زمان تغییر کنند، هیچ راه حل دائمی برای این مشکل وجود ندارد. به عبارت دیگر، اگر یک منطقه DNS فاقد رکورد NS وابسته به چرخش در زمان t باشد، به این معنی است که این منطقه فقط در آن زمان خاص t آسیب پذیر نیست. از همین رو ما همچنین به ثبت کنندگان توصیه مینماییم به طور مثال، به عنوان بخشی از روند ثبت نام دامنه، CycleHunter را به طور منظم اجرا کنند".

برچسب ها: سایکل هانتر, Domain system name, CycleHunter, Records, GDNS, nameserver, TsuNAME, Cisco, DoS, cybersecurity, DNS, Vulnerability, سیسکو, امنیت سایبری, آسیب پذیری, Cyber Attacks, حمله سایبری