رمزگذاری سیستم های لینوکس و FreeBSD توسط باج افزار Hive

اخبار داغ فناوری اطلاعات و امنیت شبکه

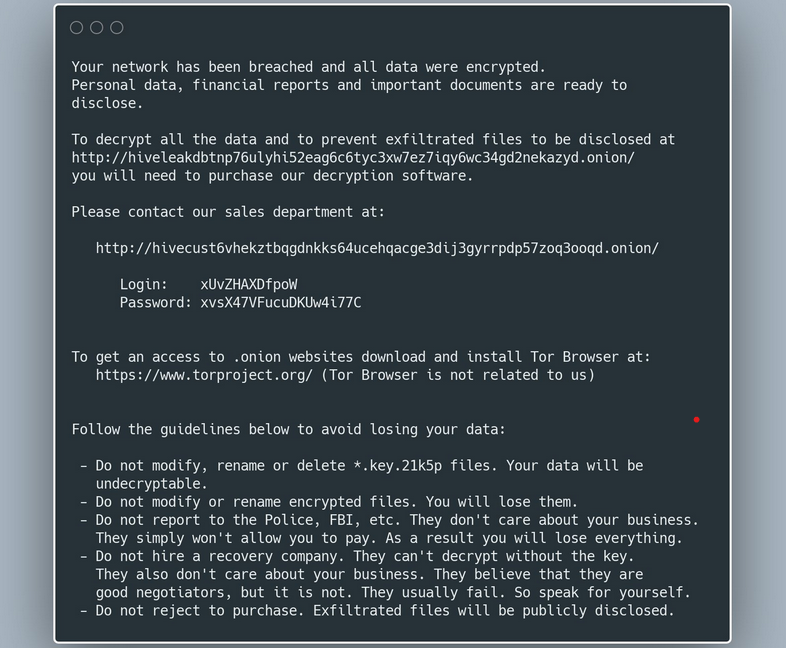

گروه باجافزار Hive اکنون لینوکس و FreeBSD را با استفاده از انواع بدافزارهای جدید که به طور ویژه برای هدف قرار دادن این پلتفرمها توسعه یافتهاند، رمزگذاری میکند.

با این حال، همانطور که شرکت امنیت اینترنتی ESET کشف کرده است، رمزگذارهای جدید Hive هنوز در حال توسعه هستند و هنوز عملکرد صد درصدی لازم را ندارد.

نوع لینوکس نیز در طول تجزیه و تحلیل ESET کاملاً حاوی باگ است، به طوری که رمزگذاری در هنگام اجرای بدافزار در یک مسیر صریح به طور کامل از بین میرود و با مشکل مواجه میشود.

همچنین این بدافزار از یک پارامتر کامند لاین (no-wipe-) پیروی میکند. در مقابل، باجافزار ویندوزی Hive با حداکثر ۵ گزینه اجرا، از جمله قطع کامل فرآیندها و دور زدن دیسک کلینینگ، فایلهای غیرجذاب و فایلهای قدیمیتر همراه است.

نسخه لینوکس باجافزار نیز در صورت اجرا بدون اختیارات روت، رمزگذاری را راهاندازی نمیکند، زیرا تلاش میکند یادداشت باج را در فایل هی سیستمی روت دستگاههای در معرض خطر حذف کند.

آزمایشگاه تحقیقاتی ESET گفت: «درست مانند نسخه ویندوز، این گونهها مبتنی بر زبان برنامه نویسی Go نوشته شدهاند، اما استرینگها، نام پکیجها و نام فانکشنها احتمالاً با gobfuscate مبهم شدهاند».

باجافزار اکنون به سرورهای لینوکس علاقهمند است

باجافزار Hive، یک گروه باجافزار است که حداقل از ژوئن ۲۰۲۱ فعال میباشد و تاکنون بیش از ۳۰ سازمان را هدف قرار داده است. این تعداد تنها شامل قربانیانی است که از پرداخت باج امتناع کردهاند.

آنها تنها یکی از بینهایت گروههای باجافزاری هستند که پس از آنکه اهداف سازمانیشان به آرامی به ماشینهای مجازی برای مدیریت آسانتر دستگاهها و استفاده کارآمدتر از منابع مهاجرت کردند، شروع به هدف قرار دادن سرورهای لینوکس آنها کردهاند.

با هدف قرار دادن ماشینهای مجازی، اپراتورهای باجافزار میتوانند چندین سرور را همزمان با یک فرمان رمزگذاری کنند.

در ماه ژوئن، محققان یک باجافزار جدید REvil رمزگذار لینوکس را مشاهده کردند که برای هدف قرار دادن ماشینهای مجازی VMware ESXi، که یک پلتفرم ماشین مجازی محبوب سازمانی است، طراحی شده بود.

فابیان ووسار مدیر ارشد فناوری Emsisoft به خبرگزاریها گفت که گروههای باجافزار دیگری مانند Babuk، RansomExx/Defray، Mespinoza، GoGoogle، DarkSide و Hellokitty نیز رمزگذارهای لینوکس خود را ایجاد و طراحی کردهاند.

ووسار در ادامه افزود: «دلیل اینکه بیشتر گروههای باجافزار نسخه مبتنی بر لینوکس از باجافزار خود را پیادهسازی میکنند، اختصاصاً هدف قرار دادن ESXi است».

رمزگذارهای لینوکس باجافزار HelloKitty و BlackMatter بعداً توسط محققان امنیتی در ماههای ژوئیه و آگوست در فضای سایبری کشف شدند که این مسأله توضیحات ووسار را تأیید میکند.

یک ماه بعد نیز مشخص شد که برخی از این گونههای بدافزار لینوکس دارای اشکال هستند و میتوانند در هنگام رمزگذاری به فایلهای قربانیان آسیب بزنند.

در گذشته هم، عملیات باجافزار Snatch و PureLocker نیز از گونههای لینوکسی خود در حملات خود استفاده کردهاند.

برچسب ها: PureLocker, Snatch, Mespinoza, GoGoogle, VMware ESXi, ESET, ESXi, Gobfuscate, BlackMatter, Hive, Golang, ماشین مجازی, باج, REvil, DarkSide, HelloKitty, Babuk, Linux, cybersecurity, باگ, bug, جنتو لینوکس, ویندوز, malware, FreeBSD , رمزگذاری, بدافزار, امنیت سایبری, Cyber Attacks, حمله سایبری