آیا واقعا نباید در تلگرام بر روی فایل های PNG کلیک کرد؟

اخبار داغ فناوری اطلاعات و امنیت شبکهاخیراً اخباری در شبکه های مجازی دست به دست میشود که نباید بر روی فایل های با پسوند png کلیک کرد. اما فلسفه این داستان چیست و آیا فقط بر روی این نوع پسوند نباید کلیک کرد؟ یا در مورد سایر پسوند ها نیز صادق است. در این مطلب سعی داریم این موضوع را موشکافی کنیم.

امروزه برای بسیاری از افراد پیامرسان به ابزار اصلی ارتباطات تبدیل شده است. قطعا نفوذگران نیز سعی در سوءاستفاده از این پیامرسانها دارند تا از این طریق به دستگاههای افراد دسترسی یابند. اخیراً تروجان اندرویدی Skygofree، از پیامرسانهای Facebook، Skype، Viberو WhatsAppجاسوسی میکرد، حال آلودگی چندمنظورهی جدیدی توسط محققین کسپرسکی کشف شده است که رایانههای ثابت را هدف قرار میدهد و با شیوهای بسیار هوشمندانه از طریق تلگرام توزیع میشود.مروزه برای بسیاری از افراد پیامرسان به ابزار اصلی ارتباطات تبدیل شده است. قطعا نفوذگران نیز سعی در سوءاستفاده از این پیامرسانها دارند تا از این طریق به دستگاههای افراد دسترسی یابند.

اخیراً تروجان اندرویدی Skygofree، از پیامرسانهای Facebook، Skype، Viberو WhatsAppجاسوسی میکرد، حال آلودگی چندمنظورهی جدیدی توسط محققین کسپرسکی کشف شده است که رایانههای ثابت را هدف قرار میدهد و با شیوهای بسیار هوشمندانه از طریق تلگرام توزیع میشود.

در بسیاری از زبانها، مانند زبان عربی کلمات از راست به چپ نوشته میشوند. در استاندارد Unicodeنیز میتوان جهت نمایش حروف را تغییر داد. کافی است تنها از یک نماد نامرئی خاص استفاده شود، پس از آن تمامی حروف بهطور خودکار در جهت معکوس نمایش داده میشوند. هکرها از این قابلیت سوءاستفاده میکنند.

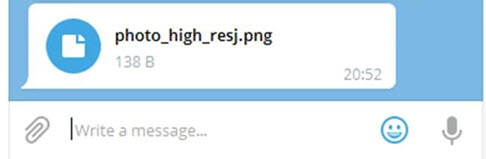

فرض میشود مجرمی فایل مخرب cute_kitten.jsرا ایجاد کرده است. این فایل یک فایل جاوااسکریپت با پسوند JSاست که قابل اجرا است. نفوذگر میتواند نام آن را به صورت زیر تغییر دهد:

photo_high_re*U+202E*gnp.js.

در اینجا U + 202Eهمان کاراکتر Unicodeاست که جهت نمایش را تغییر میدهد. بنابراین نام این فایل در صفحه نمایش به صورت زیر است:

photo_high_resj.png

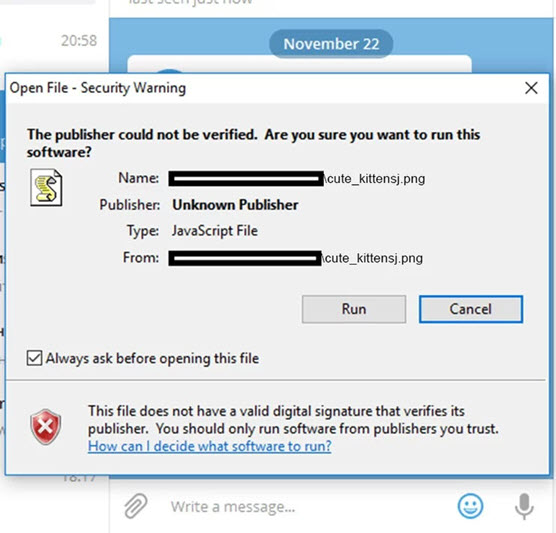

حال به نظر میرسد پسوند فایل PNGو یک فایل تصویری است، در حالیکه عملکردش همان تروجان جاوااسکریپت است (یکی از وظایف اصلی سازندگان تروجانها این است که کاربر را متقاعد سازند خودش یک فایل مخرب را راهاندازی نماید. برای انجام این کار یک فایل مخرب را بیضرر جلوه میدهند.).استفاده از Unicodeبرای تغییر نام یک فایل اتفاق جدیدی نیست. از تقریباً ده سال پیش برای پوشاندن پیوستهای مخرب در رایانامهها و فایلهای اینترنتی دانلودشده مورداستفاده بوده است؛ اما اولین باری است که در تلگرام استفاده شده است و معلوم شد که کار هم میکند. این آسیبپذیری RLO(Right to Left Override) نام دارد.

آسیبپذیری RLOتنها در نسخهی ویندوزی تلگرام شناسایی شده است و در برنامههای تلفنهمراه وجود ندارد. محققان کسپرسکی نه تنها به وجود این آسیبپذیری پیبردهاند بلکه متوجه شدند مجرمان از آن سوءاستفاده نیز کردهاند. قربانی فایل تصویر غیرحقیقی را دریافت و آن را باز میکند و رایانهاش آلوده میشود. سیستمعامل در زمان اجرا به کاربر هشدار میدهد فایل اجرایی از منبعی ناشناس است (در صورتی که در تنظیمات غیرفعال نشده باشد)؛ اما متأسفانه بسیاری از کاربران بدون توجه به این پیام هشدار بر روی “Run”یا “Start”کلیک میکنند.

پس از اجرای فایل مخرب، بدافزار تصویری را بهمنظور جلبتوجه کاربر نشان میدهد. پس از آن بسته به تنظیمات تروجان گزینههای مختلفی وجود دارد.

پس از کشف این آلودگی توسط محققان کسپرسکی و گزارش آن به توسعهدهندگان تلگرام، این مشکل را برطرف کردند، یعنی کلاهبرداران دیگر نمیتوانند از این فریب در پیامرسان تلگرام استفاده کنند؛ اما این بدان معنی نیست که هیچ آسیبپذیری دیگری در تلگرام یا دیگر پیامرسانهای محبوب وجود ندارد. بنابراین برای حفاظت در برابر حملات جدید توصیه میشود قوانین سادهی ایمنی در شبکههای اجتماعی، پیامرسانهای فوری یا هرگونه وسایل ارتباطی دیگری رعایت شود: 1 - عدم دانلود از منابع ناشناس 2 - توجه به هشدارهای سیستمی زمان بازکردن یک فایل 3 - نصب یک آنتیویروس قابل اعتماد

برچسب ها: کلاه برداری, استخراج مخفیانه, hidden mining, RLO(Right to Left Override), RLO, Unicode, پیام رسان, PNG, Telegram, backdoor, درب پشتی, هکر, هک تلگرام, تلگرام